| · | 03.04.2025 | Выпуск Rust 1.86. Подготовка официальной спецификации языка Rust (51 +4) |

|

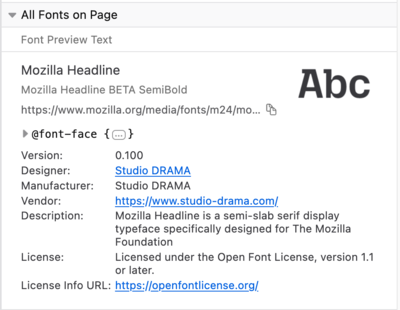

Опубликован релиз языка программирования общего назначения Rust 1.86, основанного проектом Mozilla, но ныне развиваемого под покровительством независимой некоммерческой организации Rust Foundation. Язык сфокусирован на безопасной работе с памятью и предоставляет средства для достижения высокого параллелизма выполнения заданий, при этом обходясь без использования сборщика мусора и runtime (runtime сводится к базовой инициализации и сопровождению стандартной библиотеки).

Методы работы с памятью в Rust избавляют разработчика от ошибок при манипулировании указателями и защищают от проблем, возникающих из-за низкоуровневой работы с памятью, таких как обращение к области памяти после её освобождения, разыменование нулевых указателей, выход за границы буфера и т.п. Для распространения библиотек, обеспечения сборки и управления зависимостями проектом развивается пакетный менеджер Cargo. Для размещения библиотек поддерживается репозиторий crates.io. Безопасная работа с памятью обеспечивается в Rust во время компиляции через проверку ссылок, отслеживание владения объектами, учёт времени жизни объектов (области видимости) и оценку корректности доступа к памяти во время выполнения кода. Rust также предоставляет средства для защиты от целочисленных переполнений, требует обязательной инициализации значений переменных перед использованием, лучше обрабатывает ошибки в стандартной библиотеке, применяет концепцию неизменяемости (immutable) ссылок и переменных по умолчанию, предлагает сильную статическую типизацию для минимизации логических ошибок. Основные новшества:

Дополнительно можно отметить, что компания Ferrocene передала сообществу спецификацию на язык Rust (FLS - Ferrocene Language Specification), созданную в процессе разработки своего компилятора Rust для критически важных систем и периодически синхронизируемую с актуальным состоянием основного компилятора Rust. Спецификация FLS включает структурированное и детальное руководство по синтаксису, семантике и поведению Rust, пригодное для верификации, оценки совместимости и стандартизации. Переданные материалы будут использованы для создания эталонной спецификации на язык Rust, которую можно будет использовать при разработке альтернативных компиляторов и для проверки компилятора в областях, критически важных с точки зрения безопасности.

| ||

|

Обсуждение (51 +4) |

Тип: Программы |

| ||

| · | 03.04.2025 | Утверждён переход Fedora 43 на пакетный менеджер RPM 6. Смена лидера Fedora (50 +12) |

|

Комитет FESCo (Fedora Engineering Steering Committee), отвечающий за техническую часть разработки дистрибутива Fedora Linux, утвердил переход на пакетный менеджер RPM 6 в осеннем выпуске Fedora 43. Релиз RPM 6.0 намечен на 3 квартал 2025 года.

Ветка RPM 6 примечательна поддержкой нового формата (RPM 6), позволяющего создавать пакеты размером более 4 ГБ (преодоление данного ограничения важно, так как SRC-пакет с Chromium близок к пределу и имеет размер 3.7 ГБ). В формате RPM 6 задействованы 64-разрядные поля с размерами, модернизированы структуры, связанные с криптографией, и добавлены MIME-сведения о файлах. Версии RPM 5 пропущена для исключения пересечений с проектом RPM5, который не связан с RPM от Red Hat и развивался независимыми разработчиками. Поддержка формата RPM 4, использующего cpio, будет сохранена в полном объёме. Более того, ветка RPM 6 не навязывает переход на новый формат пакетов и дистрибутивы на своё усмотрение смогут остаться на формате RPM 4. Например, Fedora 43 будет поставляться пакетный менеджер RPM 6.0, но формат пакетов пока останется RPM 4. Для тех, кто пожелает перейти на новый формат в ветку RPM 4.x добавлена поддержка чтения и установки пакетов в формате RPM 6. Из значительных изменений в RPM 6 также выделяется включение по умолчанию проверки подлинности пакетов с использованием цифровой подписи. Для того, чтобы обязательная проверка подписи не усложняла установку пакетов, собранных самостоятельно, в RPM 6 в утилиту rpmbuild добавлена поддержка автоматического формирования локальных подписей во время сборки. Также предусмотрена опция "--nosignature", позволяющая принудительно установить пакет без проверки подписи. Среди других изменений: при разработке разрешено использование кода на языке C++ (C++20); возможно использование нескольких подписей OpenPGP для каждого пакета; прекращена поддержка хэшей MD5, SHA1 и DSA; прекращена поддержка устаревшего формата RPM 3. Расширены возможности утилиты rpmkeys по работе с ключами, например, для обновления OpenPGP-ключей можно использовать команду "rpmkeys --import". Сама по себе утилита rpmkeys теперь рассматривается в Fedora как основной инструмент для управления хранилищем ключей для RPM (использование gpg-pubkey объявлено устаревшим). В качестве альтернативы GnuPG предоставлена возможность использования инструментария Sequoia-sq, написанного на Rust. Дополнительно можно отметить назначение нового лидера проекта Fedora. Вместо Мэтью Миллера (Matthew Miller), занимавшего пост лидера с 2014 года, назначен Джеф Спалета (Jef Spaleta), который вовлечён в работу со времён, когда проект Fedora ещё не перешёл в руки компании Red Hat. В прошлом Джеф несколько лет входил в управляющий совет Fedora, как представитель сообщества. Лидер Fedora является официальной должностью в компании Red Hat. Лидер не выбирается путем голосования участников сообщества, а выдвигается прошлым лидером проекта и утверждается компанией Red Hat. Координацией развития дистрибутива занимается управляющий совет, состоящий из 4 представителей от компании RedHat и 5 от сообщества независимых разработчиков. К лидеру проекта предъявляется ряд требований, таких как высокая квалификация, наличие опыта работы в сообществе, умение принимать решения и выслушивать пожелания других людей.

| ||

|

Обсуждение (50 +12) |

Тип: К сведению |

| ||

| · | 03.04.2025 | Mozilla развивает Thunderbird Pro и сервис Thundermail в стиле Gmail и Office365 (144 +14) |

|

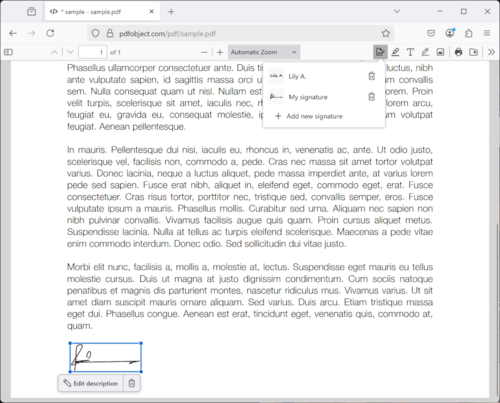

Райан Сайпс (Ryan Sipes), директор MZLA Technologies Corporation, дочерней компании организации Mozilla Foundation, курирующей разработку почтового клиента Thunderbird, представил планы по созданию новых сервисов, нацеленных на расширение возможностей использования Thunderbird. Отмечается, что Thunderbird неуклонно теряет пользователей, оставаясь только клиентским решением, так как пользователи всё чаще предпочитают экосистемы, предлагающие одновременно почтовые клиенты и сервисы, такие как Gmail и Office365.

Gmail и Office365 привязаны к решениям отдельных производителей (vendor lock) и имеют проблемы с переносимостью, проявляющиеся при взаимодействии других клиентских приложений с сервисом или при попытке интеграции со сторонними системами. Организация Mozilla намерена сформировать альтернативную свободо-ориентированную экосистему "Thunderbird Pro", предоставляющую сервисы, похожие на Gmail и Office365, но построенные с использованием только открытого ПО. Ключевым звеном инициативы "Thunderbird Pro" станет почтовый сервис Thundermail, позволяющий регистрировать почтовые ящики и email-адреса. Развиваемый в настоящее время прототип основан на платформе Stalwart. С сопровождающим данную платформу уже согласована совместная работа по реализации функциональности, необходимой для Thundermail, такой как интеграция компонентов для календаря-планировщика и адресной книги. Для сервиса уже зарегистрированы домены Thundermail.com и tb.pro, на которых размещена заглушка для подписки на уведомление о начале тестирования. Платформа Stalwart написана на языке Rust, распространяется под лицензией AGPL-3.0 и предоставляет комбинированное решение для создания почтовых серверов. В состав входит SMTP-сервер со встроенной поддержкой расширений DANE, MTA-STS, SMTP TLS, DMARC, DKIM, SPF и ARC. Для обращения к почтовым ящикам предоставляется сервер с поддержкой протоколов JMAP, IMAP4 и POP3. В платформу интегрированы средства для фильтрации спама и защиты от фишинга, включающие такие механизмы как статистический баесовский классификатор, AI-анализатор на основе большой языковой модели, фильтры DNSBL и проверка по серым спискам. Среди дополнительных возможностей: управляющий web-интерфейс, встроенная поддержка S/MIME и OpenPGP, движок полнотекстового поиска, возможность использования Sieve-скриптов, квоты, управление TLS-сертификатами, ACL, аутентификация через OpenID Connect и OAuth 2.0, возможности для создания отказоустойчивых конфигураций и масштабирования. В состав инициативы Thunderbird Pro также включены следующие сервисы:

Первое время сервисы планируют предоставлять бесплатно только постоянным участникам из сообщества, а остальным будет открыт только платный доступ. После того как удастся сформировать пользовательскую базу, достаточную для поддержания работы сервисов, будут введены ограниченные по функциональности общедоступные бесплатные уровни, в которых, например, будет выделяться меньше места для хранения данных. Дополнительно можно отметить релиз почтового клиента Thunderbird 137.0, построенного на кодовой базе Firefox 137. Thunderbird 137 стал вторым выпуском, опубликованным в рамках новой модели формирования значительных релизов. Кроме исправления ошибок и уязвимостей в новой версии отключена интеграция индикатора в системных лоток Linux-систем, а для платформы Windows предоставлена поддержка сортировки почтовых папок по именам файлов. Одновременно в ESR-ветке с длительным сроком поддержки опубликован выпуск Thunderbird 128.9.0 с исправлением ошибок и уязвимостей.

| ||

|

Обсуждение (144 +14) |

Тип: К сведению |

Интересно

| ||

| · | 02.04.2025 | Релиз фреймворка Qt 6.9 (107 +20) |

Компания Qt Company опубликовала релиз фреймворка Qt 6.9, в котором продолжена работа по стабилизации и наращиванию функциональности ветки Qt 6. В Qt 6.9 предоставлена поддержка платформ Windows 10+, macOS 12+, Linux (Ubuntu 22.04/24.04, openSUSE 15.5, SUSE 15 SP5, RHEL 8.10/9.4, Debian 11.6), iOS 16+, Android 9+(API 23+), webOS, WebAssembly, INTEGRITY, VxWorks, FreeRTOS и QNX. Исходные тексты компонентов Qt поставляются под лицензиями LGPLv3 и GPLv2. Qt 6.9 получил статус промежуточного выпуска, общедоступная поддержка которого будет осуществляться 6 месяцев (+ ещё 6 месяцев для коммерческих пользователей).

| ||

|

Обсуждение (107 +20) |

Тип: Программы |

| ||

| · | 02.04.2025 | Выпуск почтового клиента Betterbird 128.9.0, форка Thunderbird (137 +41) |

|

Представлен релиз почтового клиента Betterbird, являющегося soft-форком Mozilla Thunderbird, развиваемого силами сообщества и основанного на технологиях Mozilla Firefox. Betterbird 128.9 построен на кодовой базе ветки с длительным сроком поддержки Thunderbird 128.9.0 ESR, обновления для которой выпускаются в течение года. Для загрузки доступны установочные пакеты для Windows и macOS, а также бинарные сборки для Linux. Поддерживается локализация интерфейса для русского и украинского языков.

Проект Betterbird был основан Йоргом Кноблохом (Jörg Knobloch), бывшим мейнтейнером Thunderbird, который принимал участие в работе над проектом с 2016-го года. В 2020-м году, после обвинений в токсичном поведении и агрессивных нападках на других участников проекта, решением Thunderbird Council он был отстранён от участия в любых проектах, связанных с Thunderbird на 3 месяца ("3 months mandatory ban from participation in Thunderbird communities"). После нарушения условий отстранения он был исключён из числа мейнтейнеров и пожизненно отстранён от любого участия в проектах компании MZLA Technologies Corporation, курирующей разработку Thunderbird. Betterbird представляет собой набор патчей, исправляющих длительно игнорируемые или нерешённые проблемы в Thunderbird, а также добавляющих и возвращающих некоторую функциональность, которая не была принята или была исключена из Thunderbird его разработчиками. По сравнении с Mozilla Thunderbird, в Betterbird реализованы следующие дополнительные возможности:

Ключевые изменения и исправления в Betterbird 128 по сравнению с Thunderbird 128:

| ||

| · | 02.04.2025 | Релиз Rockbox 4.0, открытой прошивки для аудиоплееров (84 +33) |

|

После пяти с половиной лет разработки состоялся релиз проекта Rockbox 4.0, развивающего альтернативную прошивку для различных моделей аудиоплееров. По сравнению с штатными прошивками Rockbox предоставляет поддержку дополнительных форматов, функций и плагинов. Проект не основан на Linux и поставляется с собственным POSIX-совместимым ядром. Код написан на языке Си и распространяется под лицензией GPL. Rockbox может быть загружен с карты памяти, без удаления основной прошивки плеера.

Среди доступных в Rockbox функций: будильник, просмотр документов, фотографий и видео, голосовой интерфейс, поддержка Cue, возможность вывода текстов песен и обложек альбомов, система закладок, диктофон, запись с FM Radio, простой файловый менеджер. Из отличий также отмечается: энергоэкономичность (19-21 часов вместо 14-16 часов) и высокая скорость работы с большими списками воспроизведения. Поддерживаются до 20 тыс. композиций в плейлисте и до 10 тыс. файлов в каталоге (для сравнения прошивка Archos поддерживает не более 999 файлов).

Общий список устройств, имеющих статус стабильных:

| ||

|

Обсуждение (84 +33) |

Тип: Программы |

| ||

| · | 02.04.2025 | Выпуск дистрибутива GoboLinux 017.01 с собственной иерархией файловой системы (144 +18) |

|

Представлен релиз дистрибутива GoboLinux 017.01, в котором вместо традиционной для Unix-систем иерархии файлов используется стековая организация дерева каталогов, при которой каждая программа устанавливается в отдельный каталог. Размер установочного образа с поддержкой загрузки в Live-режиме - 2.3 ГБ (x86_64).

Корень файловой системы в GoboLinux содержит каталоги "/Programs", "/Users", "/System", "/Files", "/Mount" и "/Depot". Каталог каждого приложения включает все его компоненты, без разнесения по разным системным каталогам настроек, данных, библиотек и исполняемых файлов. Плюсом такого подхода является возможность параллельной установки разных версий одного приложения (например, /Programs/LibreOffice/25.2 и /Programs/LibreOffice/24.8) и упрощение поддержания системы (например, для удаления программы достаточно удалить связанный с ней каталог и почистить символические ссылки в /System/Index). Для упрощения навигации по типам файлов в дистрибутиве присутствует каталог "/System/Index", в котором символическими ссылками отмечены различные типы содержимого, например, список доступных исполняемых файлов представлен в подкаталоге "/System/Index/bin", совместно используемых данных в "/System/Index/share", а библиотек в "/System/Index/lib" (например, /System/Index/lib/libgtk.so ссылается на /Programs/GTK/4.18/lib/libgtk-4.18.so). Таким образом все имеющиеся библиотеки оказываются отражены в каталоге "/System/Index/lib" и компоновщик использует его при поиске необходимых приложениям библиотек. Для совместимости со стандартом FHS (Filesystem Hierarchy Standard) исполняемые файлы, библиотеки, логи и файлы конфигурации дополнительно распределены по каталогам "/bin", "/lib", "/var/log" и "/etc" через символические ссылки (например, /bin и /usr/bin являются символическими ссылками на "/System/Index/bin", а переменная окружения PATH указывает на "/System/Index/bin"). При этом, данные каталоги по умолчанию не видны пользователю, благодаря применению модуля ядра GoboHide. Указанный модуль скрывает некоторые каталоги при переборе содержимого, но допускает прямое обращение к файлам. Для сборки пакетов используются наработки проекта ALFS (Automated Linux from Scratch). Сценарии сборки оформляются в форме "рецептов", при запуске которых автоматически загружается код программы и требуемые зависимости. Для быстрой установки программ без пересборки предлагается два репозитория с уже собранными бинарными пакетами - официальный, поддерживаемый командой разработчиков дистрибутива, и неофициальный, формируемый сообществом пользователей. Установка дистрибутива производится с использованием инсталлятора, поддерживающего работу как в графическом, так и текстовом режиме. Выпуск GoboLinux 017.01 ознаменовал возрождение проекта (прошлый выпуск был опубликован пять лет назад). Релиз также приурочен к 1 апреля, так как, вероятно, многие уже забыли о существовании данного проекта и шуткой стало то, что это не шутка и дистрибутив с собственной моделью разбивки каталогов действительно существует. Создатель GoboLinux и его основной разработчик передал управление новому сопровождающему, который продолжит развитие дистрибутива. Изменения в новой версии:

| ||

|

Обсуждение (144 +18) |

Тип: Программы |

| ||

| · | 01.04.2025 | Релиз Firefox 137 с поддержкой группировки вкладок (131 +36) |

|

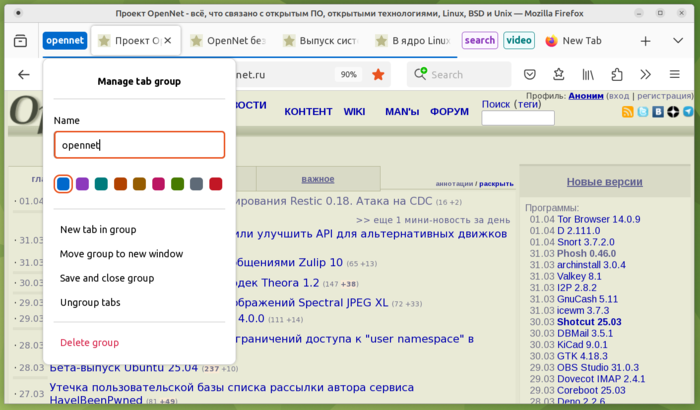

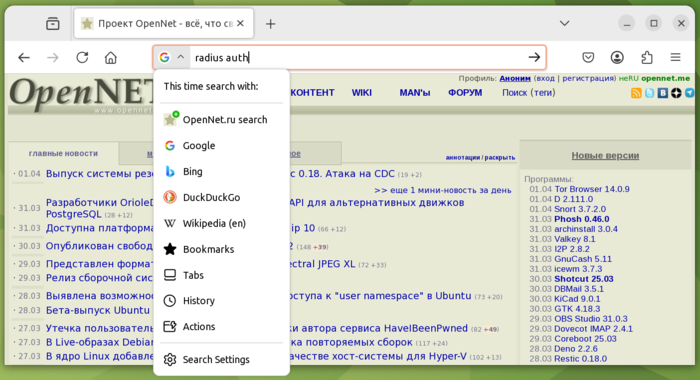

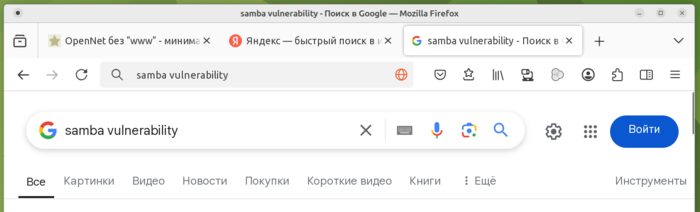

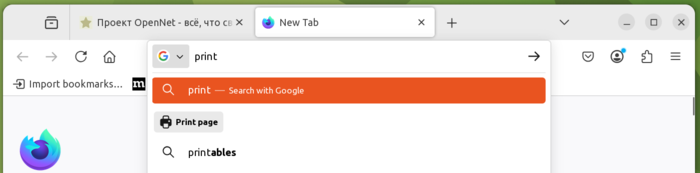

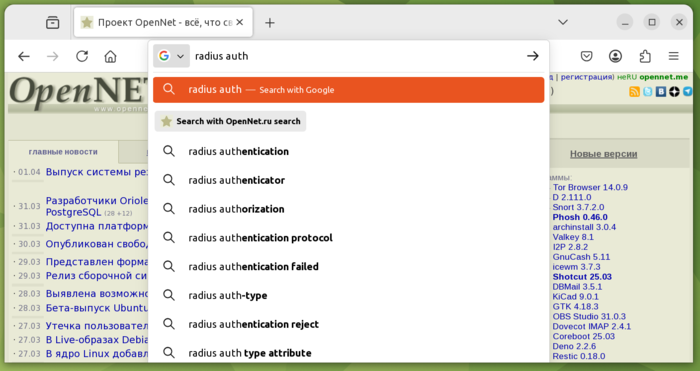

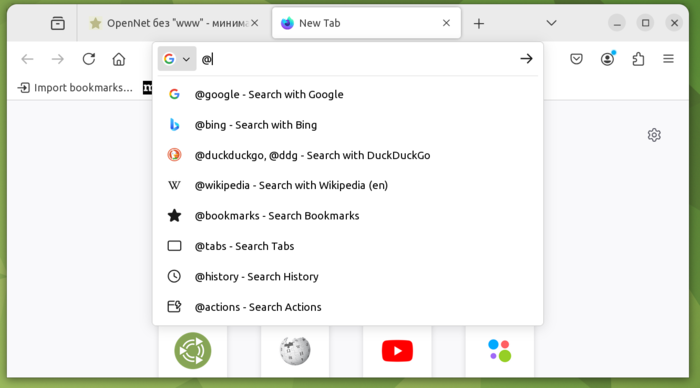

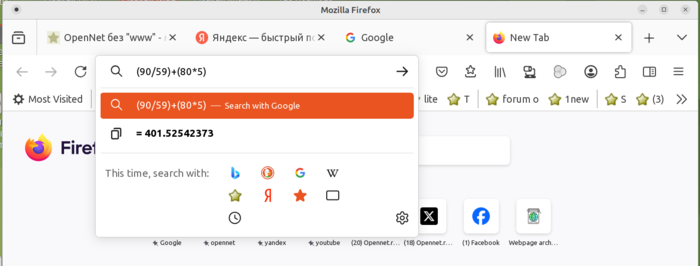

Состоялся релиз web-браузера Firefox 137 и сформированы обновления прошлых веток с длительным сроком поддержки - 115.22.0 и 128.9.0. На стадию бета-тестирования переведена ветка Firefox 138, релиз которой намечен на 29 апреля.

Основные новшества в Firefox 137:

Кроме новшеств и исправления ошибок в Firefox 137 устранено 14 уязвимостей. 13 уязвимостей помечены как опасные. Все из опасных уязвимостей вызваны проблемами работы с памятью, такими как переполнения буферов и обращение к уже освобождённым областям памяти. Потенциально данные проблемы способны привести к выполнению кода злоумышленника при открытии специально оформленных страниц.

| ||

|

Обсуждение (131 +36) |

Тип: Программы |

| ||

| · | 01.04.2025 | Выпуск системы резервного копирования Restic 0.18. Атака на CDC (39 +12) |

|

Представлен выпуск системы резервного копирования Restic 0.18, позволяющей хранить резервные копии в зашифрованном виде в версионированном репозитории с поддержкой дедупликации. Система изначально рассчитана на то, что резервные копии сохраняются в окружениях, не заслуживающих доверия, и попадание резервной копии в чужие руки не должно скомпрометировать систему. При создании резервной копии возможно определение гибких правил для включения и исключения файлов и каталогов (формат правил напоминает rsync или gitignore). Поддерживается работа в Linux, macOS, Windows и BSD-системах. Код проекта написан на языке Go и распространяется под лицензией BSD.

Резервные копии могут храниться в локальной ФС, на внешнем сервере с доступом по SFTP/SSH или HTTP REST, в облаках Amazon S3, OpenStack Swift, BackBlaze B2, Microsoft Azure Blob Storage и Google Cloud Storage, а также в любых хранилищах, для которых имеются бэкенды rclone. Для хранения также может использоваться развиваемый проектом rest server, обеспечивающий более высокую производительность по сравнению с другими бэкендами и способный работать в режиме только для дополнения, не позволяющем удалить или изменить резервные копии в случае компрометации исходного сервера и доступа к ключам шифрования. Система поддерживает снапшоты, отражающие состояние иерархии каталогов в разные моменты времени (снапшоты создаются автоматически для каждой резервной копии). Возможно копирование снапшотов между разными репозиториями. Для экономии трафика в процессе создания резервных копий копируются только изменившиеся данные. Снапшот с резервной копией может быть примонтирован в форме виртуального раздела (монтирование осуществляется при помощи FUSE). Также предоставляются команды для анализа изменений и выборочного извлечения файлов. Хранилище резервных копий в Restic манипулирует не целыми файлами, а блоками плавающего размера, выбираемыми с использованием подписи Рабина. Информация хранится в привязке к содержимому, а не именам файлов (связанные с данными имена и объекты определяются на уровне метаданных блока). Для экономии места в хранилище и исключения лишнего копирования данных выполняется дедупликация. На внешних серверах информация сохраняется в зашифрованном виде - для контрольных сумм и дедупликации используются хэши SHA-256, для шифрования - алгоритм AES-256-CTR, а для гарантирования целостности - коды аутентификации на основе Poly1305-AES. Предусмотрена возможность верификации резервной копии по контрольным суммам и кодам аутентификации для подтверждения, что целостность файлов не нарушена.

В новой версии устранена возможность совершения атаки (PDF) по определению наличия заданных файлов в зашифрованном хранилище резервных копий. Атака позволяет определить находится ли в зашифрованном бэкапе какой-то конкретный файл, получив доступ к хранилищу резервных копий или при возможности анализа сетевого трафика с резервными копиями. Например, атаку может совершить администратор сервера, на который сохраняются бэкапы, интернет-провайдер или спецслужбы, получившие доступ к серверу или трафику. Целью совершения атаки может стать расследование утечки информации, в котором спецслужбы смогут оценить наличие интересующих документов в хранилище резервных копий. Для эксплуатации уязвимости атакующий должен добиться добавления своих данных в резервную копию жертвы или знать, что известный ему файл находится в резервной копии. Если в резервной копии имеется файл, о котором знает атакующий (например, какой-то типовой системный или мультимедийный контент), то получив доступ к зашифрованному хранилищу атакующий может определить, есть ли внутри другие интересующие его файлы. Метод основан на том, что исходя из особенностей сжатия контента, можно определить параметры блоков, используемых при дроблении содержимого. Для определения подобных параметров достаточно определить 3 зашифрованных блока, содержащих данные, известные атакующему. Уязвимость не специфична для Restic и затрагивает другие системы резервного копирования, использующие разделение данных на блоки при помощи техники CDC (Content-Defined Chunking), такие как BorgBackup, Tarsnap, Bupstash и Duplicacy. В Tarsnap проблема устранена в обновлении 1.0.41, в BorgBackup ведётся работа над исправлением, которое намерены включить в ветку borg 2. В Bupstash последнее изменение было 2 года назад, а в Duplicacy - 4 месяца назад. Дополнительно отмечается, что в системах, использующих дедупликацию, при наличии возможности добавлять свои файлы в резервную копию можно поступить проще и определить наличие интересующих файлов косвенным путём. После добавления проверяемого файла можно оценить изменение размера хранилища - если файл уже имеется в хранилище, то его повторное добавление из-за дедупликации не приведёт к должному увеличению размера. Кроме устранения уязвимости в Restic 0.18 также предложено несколько новшеств:

| ||

|

Обсуждение (39 +12) |

Тип: Программы |

| ||

| · | 31.03.2025 | Разработчики OrioleDB предложили улучшить API для альтернативных движков PostgreSQL (30 +12) |

|

Разработчики OrioleDB проанализировали текущее состояние низкоуровневого API, применяемого для доступа расширений к таблицам и индексам в PostgreSQL (Table/Index Access Method (AM) API), и предложили пути его улучшения. С момента появления в PostgreSQL 12 подобного API разработчики получили возможность создавать альтернативные механизмы хранения данных. Однако, несмотря на наличие этого API и известные ограничения встроенного механизма хранения, до сих пор не появилось полнофункциональных транзакционных движков хранения, реализованных исключительно в виде расширений.

Наиболее востребованными функциями для альтернативных табличных движков PostgreSQL являются:

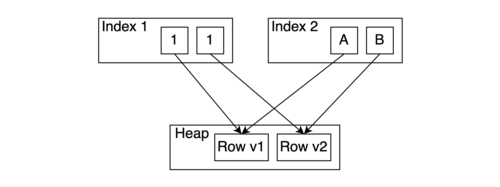

Изменения, необходимые в API Table/Index AM для поддержки альтернативных реализаций MVCC, рассматриваются с оглядкой на расширение OrioleDB, разработанное для устранения известных недостатков встроенного механизма хранения PostgreSQL. Проблема в том, что для полной интеграции OrioleDB с PostgreSQL требуются внесение изменений в код PostgreSQL, что усложняет внедрение проекта и подчёркивает необходимость модернизации текущего API Table AM. API Table AM не навязывает напрямую способ реализации MVCC. Тем не менее, API Table AM и API Index AM делают следующее предположение: каждый TID (Tuple/row Identifier) либо индексируется всеми индексами, либо не индексируется вообще. Даже если Index AM имеет несколько ссылок на один TID (например, GIN), все эти ссылки должны соответствовать одному и тому же индексированному значению.

Этот принцип критиковали за увеличение числа операций записи ("write amplification") - если обновляется один индексированный атрибут, необходимо обновить каждый индекс в таблице. При необходимости в полной мере использовать преимущества журнала UNDO или построить другой метод хранения без "усиления записи" (например, метод WARM), требуется нарушить это предположение.

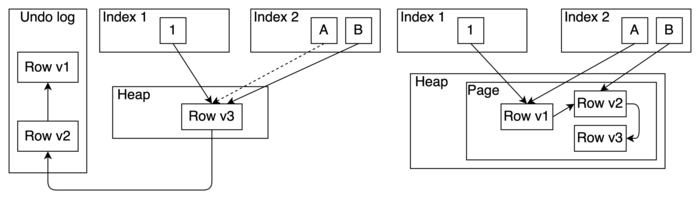

Table AM основанный на UNDO, который не будет нарушать это предположение, напоминает существующий метод HOT (Heap-Only Tuples), за исключением того, что старые версии строк сохраняются в журнале UNDO и не должны умещаться в той же странице. Но, по мнению авторов, этого преимущества недостаточно, чтобы оправдать существование отдельного Table AM. Практические ограничения существующего API:

Предложено два способа преодолеть ограничения на практике:

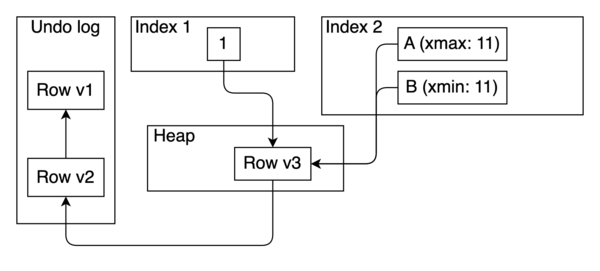

Подход 1: API Index AM предоставляет возможности для альтернативной реализации MVCC. В то время как Table AM продолжает отвечать за все компоненты MVCC, Index AM предоставляет необходимые возможности для альтернативной реализации MVCC, а именно: хранение пользовательской полезной нагрузки (payload) вместе с TID, метод точечного удаления и даже метод точечного обновления (если TID в индексе не может быть изменён, пользовательская полезная нагрузка – может). Кроме этого, так как необходимо разрешить нескольким кортежам индекса ссылаться на один и тот же TID, методы API, применяемые при сканировании индекса, также нуждаются в обновлении. Подход 2: Индексы, поддерживающие MVCC. Альтернативой было бы разрешить индексы, поддерживающие MVCC. То есть "executor" (или, возможно, Table AM) просто вызывает методы insert() и delete() в Index AM, в то время как Index AM предоставляет возможность сканирования c учётом MVCC. Это значительно упростило бы сканирование с использованием только индексов (index-only). Даже весь Table AM в таком случае мог бы стать промежуточным слоем, хранящим данные в индексе. На диаграмме ниже приведён пример. Значение индекса 2 обновляется транзакцией 11 со значения "A" на значение "B". Поэтому значение "A" отмечено как xmax == 11, а значение "B" отмечено как xmin == 11. Таким образом можно сканировать индекс 2 и получать только видимые кортежи в соответствии с MVCC без проверок кучи (heap). Сборка мусора индекса 2 также может быть выполнена без использования кучи.

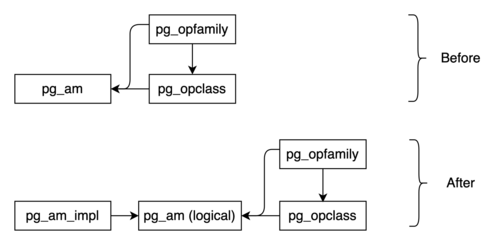

При внедрении всех перечисленных новшеств в API индексных методов доступа, маловероятно, чтобы удалось одновременно доработать все индексы для поддержки всех новых возможностей. Более реалистично разрешить несколько реализаций для одного индексного метода доступа. Например, в дополнение к обычному B-tree, расширение сможет реализовать альтернативный B-tree с поддержкой MVCC внутри индекса и поддержкой идентификаторов записи произвольной длины.

Таким образом, предлагается пересмотреть не только API Table AM, но и API Index AM, который исправно служил сообществу PostgreSQL на протяжении многих лет. Более того, предлагается разделить Index AM на логический слой и слой реализации. Эта переосмысленная архитектура позволит PostgreSQL поддерживать различные модели хранения.

| ||

| · | 31.03.2025 | Доступна платформа обмена сообщениями Zulip 10 (78 +15) |

|

Опубликован релиз Zulip 10, серверной платформы для развёртывания корпоративных мессенджеров, подходящих для организации общения сотрудников и групп разработчиков. Проект изначально был разработан компанией Zulip и открыт после её поглощения компанией Dropbox под лицензией Apache 2.0. Код серверной части написан на языке Python с использованием фреймворка Django. Клиентское ПО доступно для Linux, Windows, macOS, Android и iOS, также предоставляется встроенный web-интерфейс.

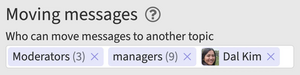

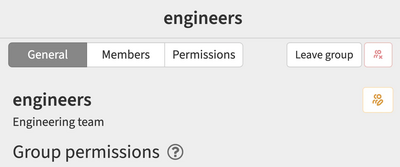

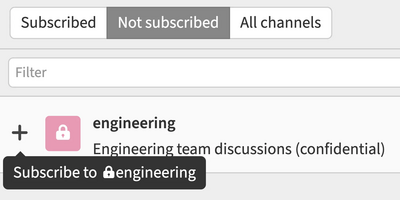

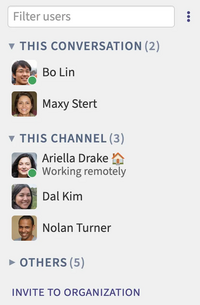

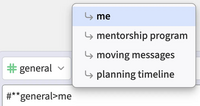

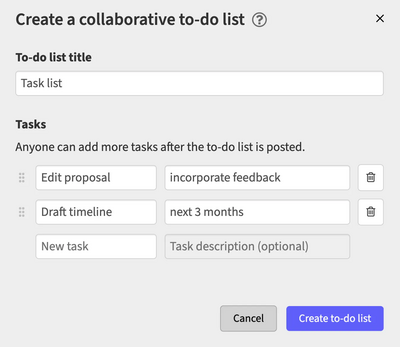

Система поддерживает как прямой обмен сообщениями между двумя людьми, так и проведение групповых обсуждений. Zulip можно сравнить с сервисом Slack и рассматривать как внутрикорпоративный аналог Twitter, применяемый для общения и обсуждений рабочих вопросов в больших группах сотрудников. Предоставляются средства для отслеживания состояния и участия одновременно в нескольких обсуждениях с использованием нитевидной модели отображения сообщений, которая является оптимальным компромиссом между привязкой к комнатам в Slack и единым публичным пространством Twitter. Одновременное нитевидное отображение всех обсуждений позволяет в одном месте охватить все группы, при этом сохранив логическое разделение между ними. Из возможностей Zulip также можно отметить поддержку отправки сообщений пользователю в offline-режиме (сообщения будут доставлены после появления в online), сохранение полной истории обсуждений на сервере и средства для поиска в архиве, возможность отправки файлов в режиме Drag-and-drop, автоматическую подсветку синтаксиса для передаваемых в сообщениях блоков кода, встроенный язык разметки для быстрого оформления списков и форматирования текста, средства для групповой отправки уведомлений, возможность создания закрытых групп, интеграция с Trac, Nagios, Github, Jenkins, Git, Subversion, JIRA, Puppet, RSS, Twitter и другими сервисами, средства для привязки к сообщениям наглядных меток. Основные новшества:

| ||

|

Обсуждение (78 +15) |

Тип: Программы |

| ||

| · | 30.03.2025 | Опубликован свободный видеокодек Theora 1.2 (167 +42) |

|

Организация Xiph.Org, известная разработкой видео- и аудиокодеков Daala, Opus, FLAC, Vorbis и Speex, представила новую редакцию свободного кодека Theora 1.2, сформированную спустя 15 с половиной лет после прошлого обновления. Кодек распространяется под свободной лицензией без сбора лицензионных отчислений (royalty-free). Формат сжатия видео Theora, как правило, используется совместно с аудиокодеком Vorbis в контейнерах Ogg и может работать в режимах с переменным и фиксированным битрейтом. По уровню качества кодирования Theora близок к H.264 и DiVX. Эталонная реализация кодека распространяется под лицензией BSD.

Основное внимание при подготовке новой редакции было уделено повышению производительности и эффективности кодирования. На уровне битового потока (bitstream) Theora 1.2 полностью соответствует стандартизированному в 2004 году формату кодирования видео Theora. API и ABI интерфейсы новой версии также сохраняют полную совместимость с прошлыми выпусками Theora. В состав Theora 1.2 включены 190-страничная спецификация, документация на API, черновик спецификации RTP-расширений для потокового вещания и эталонные реализации кодировщика и декодировщика. Главным изменением в Theora 1.2 стала новая реализация эталонного кодировщика, предложенного под кодовым именем "Ptalarbvorm". В новой реализации значительно повышена производительность и обеспечен более высокий уровень сжатия. При этом создаваемые новым кодировщиком файлы полностью совместимы с декодировщиками, предлагавшимися в прошлых версиях. Кроме того, в Theora 1.2 проведена оптимизация эталонного декодировщика, добавлена поддержка платформы RISC OS и значительно улучшена поддержка архитектуры ARM. Добавлены оптимизации для CPU ARM и DSP TI C64x+. Предложено три уровня скорости кодирования (старый уровень 2 переименован в 3, а вместо второго предложен новый промежуточный уровень).

| ||

|

Обсуждение (167 +42) |

Тип: К сведению |

| ||

| · | 29.03.2025 | Представлен формат сжатия изображений Spectral JPEG XL (74 +35) |

|

Инженеры из компании Intel представили формат изображений Spectral JPEG XL, оптимизированный для эффективного сжатия изображений, охватывающих области спектра за границей диапазона видимого излучения. Предложенный формат предоставляет возможности, аналогичные спектральной редакции формата OpenEXR, но в отличие от последнего обеспечивает кодирование с потерями, что позволяет добиться сокращения размера файлов в 10-60 раз по сравнению со сжатием без потерь.

Спектральные изображения содержат не только информацию об интенсивности света в трех основных цветовых каналах (RGB), но охватывают часть ультрафиолетового и инфракрасного диапазонов. Подобные изображения используются в таких областях, как высококачественный рендеринг, анализ материалов и визуализация научных данных. Например, спектральные изображения могут использоваться для точного моделирования реальных оптических эффектов при рендеринге, для оценки того, как выглядит краска при различном освещении, и для идентификации материалов по их световым сигнатурам. Съёмка с захватом диапазонов вне видимого спектра даёт возможность более точно моделировать взаимодействие света с материалами, но приводит к значительному увеличению информации, хранимой для каждого пикселя.

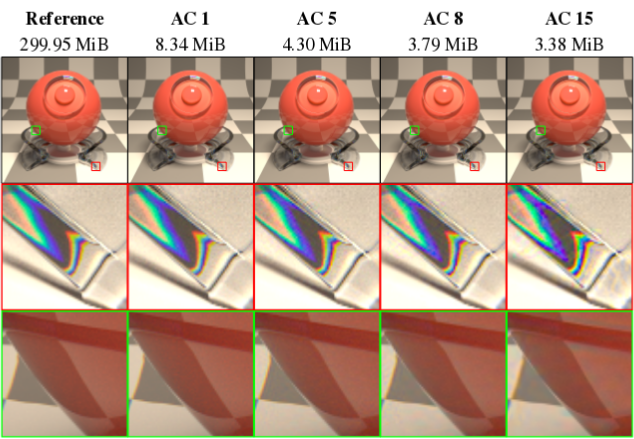

Спектральные изображения могут включать десятки каналов, охватывающих различные диапазоны длин волн, и использовать для каждого канала 16- или 32-разрядные числа с плавающей запятой, что позволяет охватить более широкий диапазон значений яркости, чем на обычных фотографиях. Ценой подобной возможности становится существенное увеличение размера по сравнению с традиционными изображениями. В качестве примера упомянуто изображение с 81 дополнительным спектральным каналом, занимающее в формате OpenEXR 300 МБ. При помощи Spectral JPEG XL данное изображение удалось сжать до 3.9 МБ без потери спектральных характеристик.

Для сокращения размера Spectral JPEG XL использует разделение данных о яркости и форме спектра, и применяет дискретное косинусное преобразование, позволяющее сохранить основные спектральные характеристики, но отбросить несущественные высокочастотные спектральные детали. Суть метода в преобразовании плавного изменения волновых характеристик в набор волновых коэффициентов (коэффициентов частоты), при совмещении воссоздающих исходную спектральную информацию. Более высокочастотные спектральные коэффициенты затем нормируются по отношению к общей яркости, что позволяет агрессивнее сжимать менее значимые данные. Идея в том, что с точки зрения восприятия наиболее важна средняя яркость и она сохраняется с наиболее высоким качеством, а коэффициенты высоких частот не столь важны и к ним применяется более высокий уровень сжатия и опционально более низкие разрешения. После этого информацию обрабатывает кодек, реализованный на базе существующего движка сжатия, разработанного для формата JPEG XL.

| ||

|

Обсуждение (74 +35) |

Тип: К сведению |

| ||

| · | 29.03.2025 | Релиз сборочной системы CMake 4.0.0 (130 +15) |

|

Представлен релиз кроссплатформенного открытого генератора сценариев сборки CMake 4.0.0, выступающего в качестве альтернативы Autotools и используемого в таких проектах, как KDE, LLVM/Clang, MySQL, MariaDB, ReactOS и Blender. Код CMake написан на языке C++ и распространяется под лицензией BSD.

CMake примечателен предоставлением простого языка сценариев, средствами расширения функциональности через модули, поддержкой кэширования, наличием инструментов для кросс-компиляции, поддержкой генерации файлов сборки для широкого спектра систем сборки и компиляторов, наличием утилит ctest и cpack для определения сценариев тестирования и сборки пакетов, утилитой cmake-gui для интерактивной настройки параметров сборки. Основные изменения:

| ||

|

Обсуждение (130 +15) |

Тип: Программы |

| ||

| · | 28.03.2025 | Выявлена возможность обхода ограничений доступа к "user namespace" в Ubuntu (73 +21) |

|

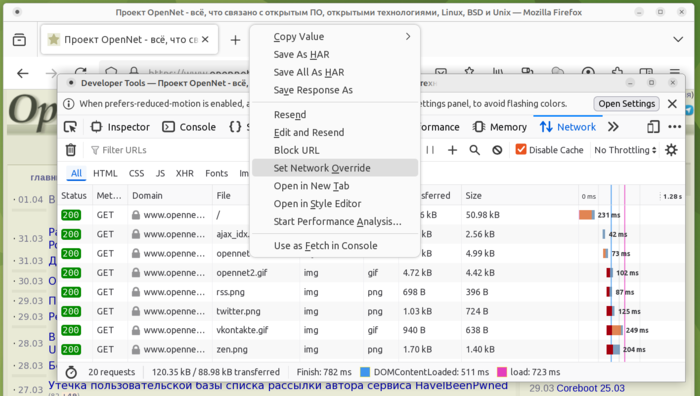

Исследователи безопасности из компании Qualys выявили три способа обхода применяемых в Ubuntu ограничений доступа к пространству имён идентификаторов пользователя (user namespace). Начиная с выпуска 23.10 в Ubuntu применяется дополнительный слой изоляции, не позволяющий обычным непривилегированным пользователям создавать "user namespace". Сам по себе доступ к "user namespace" не является уязвимостью и многие дистрибутивы предоставляют его из коробки, так как он требуется в системах контейнерной изоляции и используется для sandbox-ограничений (например применяется для sandbox-изоляции браузеров).

Пространства имён (namespace) в ядре Linux позволяют привязать к разным процессам разные представления ресурсов, например, процесс может быть помещён в окружение со своими точками монтирования, IPC, PID и сетевым стеком, которые не пересекаются с окружением других процессов. При помощи "user namespace" непривилегированный процесс в контексте изолированного контейнера может обращаться к подсистемам ядра, в обычных условиях требующих повышенных привилегий, но оставаться при этом непривилегированным вне контейнера. Проблема в том, что изначально многие подсистемы ядра были написаны с расчётом на то, что работать с ними может только пользователь root, и проблемы в подобных подсистемах не рассматривались как уязвимость, так как непривилегированные пользователи не могли к ним обращаться. После того, как появился "user namespace" ошибки в подобных подсистемах стали иметь иное значение - эксплуатация уязвимости в ядре из изолированного окружения приводила к выполнению кода на уровне ядра и позволяла получить привилегированный доступ ко всей системе. В Ubuntu в качестве дополнительного уровня защиты была реализована гибридная схема, выборочно оставляющая некоторым программам возможность создавать "user namespace" при наличии профиля AppArmor с правилом "allow userns create" или прав CAP_SYS_ADMIN. Подобная защита позволяла уменьшить риск эксплуатации уязвимостей в подсистемах ядра (сократить поверхность атаки), но при этом сохранить возможность полноценной sandbox-изоляции в избранных приложениях. Создание "user namespace" с привилегированным доступом внутри контейнера представляет угрозу только если в системе не установлены все доступные обновления и в ядре присутствует известная неисправленная уязвимость. Выявлено три способа обхода механизма ограничения доступа к "user namespace", позволяющих непривилегированному локальному пользователю создать "user namespace" c привилегиями администратора внутри, достаточными для выполнения эксплоитов, требующих прав CAP_SYS_ADMIN или CAP_NET_ADMIN:

Для блокирования найденных лазеек разработчики Ubuntu рекомендуют отключить возможность изменения профилей AppArmor утилитой aa-exec, выставив настройку "sysctl kernel.apparmor_restrict_unprivileged_unconfined=1". Также рекомендовано деактивировать профили AppArmor у приложений, имеющих доступ к "user namespace". В поставке по умолчанию подобные профили присутствуют у busybox и nautilus, а для проверки наличия отдельно установленных программ с подобными правами можно использовать команду "sudo aa-status --filter.mode=unconfined". Для отключения AppArmor-профилей busybox и nautilus (если не требуется использование утилит busybox с "user namespace" и можно обойтись без генерации миниатюр в nautilus) следует использовать команды: sudo ln -s /etc/apparmor.d/busybox /etc/apparmor.d/disable sudo apparmor_parser -R /etc/apparmor.d/busybox sudo ln -s /etc/apparmor.d/nautilus /etc/apparmor.d/disable sudo apparmor_parser -R /etc/apparmor.d/nautilus Дополнительно можно отметить раскрытие сведений об уязвимости (CVE-2025-0927) в драйвере HFS+, позволяющей получить root-привилегии в системе. Проблема вызвана переполнением буфера, возникающем при обработке специально сформированных образов ФС. Для эксплуатации уязвимости требуется доступ к созданию "user namespace" или монтированию дисковых образов (например, пользователям Ubuntu с активным локальным сеансом polkit предоставляет право создания loop-устройств и монтирования блочных устройств, применяемые для автоподключения USB Flash). Проблема проявляется только в ядрах Linux до версии 6.12. Опубликован рабочий эксплоит, использование которого продемонстрировано в Ubuntu 22.04 с ядром 6.5.0-18-generic.

| ||

|

Обсуждение (73 +21) |

Тип: Проблемы безопасности |

| ||

| Следующая страница (раньше) >> | ||